2018年7月のカンボジア総選挙を狙った 中国のスパイグループ「TEMP.Periscope」による 広範かつグローバルな標的活動が明らかに

概要

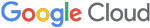

ファイア・アイはこのたび、中国のスパイグループ「TEMP.Periscope」が、カンボジアの選挙制度に関連した複数の団体に対して、積極的な不正アクセスを行っていることを検知しました。今回の攻撃活動は、2018年7月29日のカンボジア総選挙を目前にして行われており、選挙を監督するカンボジアの政府機関への不正アクセスに加えて、反対勢力に対する標的活動も明らかになっています。TEMP.Periscopeは、米国の防衛産業基盤や欧州の化学企業など、過去の一連の活動でも、同一の攻撃インフラストラクチャを活用してきました。ファイア・アイでは以前、同グループによる米国のエンジニアリング業界と海運業界に対する標的型攻撃についてブログで公開しています。

今回の活動から、同グループは大規模な侵入アーキテクチャを保持し、悪意あるツールを幅広く取り揃えると同時に、広範な攻撃対象を標的としていることが判明しています。こうした点は中国を拠点とする典型的なAPT(高度で持続的な脅威)グループの活動と合致しています。そのため、中国政府がカンボジアの選挙や政府の動向について、より可視性を高めることが今回の攻撃の目的だと考えられます。さらに、このグループは、さまざまな標的に対して、複数の大規模な侵入活動を同時に展開する能力を備えています。

ファイア・アイの分析により、TEMP.Periscopeと中国の結びつきも、より明確になりました。ツールセットは、ファイア・アイが以前観察した同グループのものと合致しています。また、標的対象もグループの過去の活動と合致しているだけでなく、中国を拠点とする既知のAPTグループの活動とも酷似していました。コマンド&コントロール(C2)アクティビティには、中国・海南を起点とするIPアドレスが記録されていました。

TEMP.Periscopeの背景

TEMP.Periscopeは、少なくとも2013年より活動しており、これまでもエンジニアリング、輸送・交通、製造、防衛、政府機関、研究機関・大学など、海運に関連するさまざまな組織を標的としてきました。その一方で、専門/コンサルティング・サービス、ハイテク、医療、メディア/出版業界なども標的としています。TEMP.Periscopeは、その標的活動、TPP(戦術・技術・手順)が「TEMP.Jumper」と重複しており、このグループは、「NanHaiShu」として報告されているマルウェアを使用する攻撃グループと著しく重複しています。

インシデントの背景

TEMP.Periscopeの管理下と思われる3つのサーバーをファイア・アイが分析した結果、同グループの目標、戦術、そして膨大な量の技術的属性に関する洞察が得られました。これらのサーバーは「オープンインデックス化」されており、公開インターネット上で誰でもアクセス可能な状態です。このような公開状態は、少なくとも2017年4月から現在まで続いており、最新のオペレーションは、カンボジア総選挙が対象となっています。

- chemscalere[.]comとscsnewstoday[.]comの2つは、一般的なC2サーバーとホスティングサイトとして運用されており、3つ目のmlcdailynews[.]com は、アクティブなSCANBOXサーバーとして機能しています。C2サーバーには、ログとマルウェアの両方が格納されていました。

- 3つのサーバーを調査した結果、攻撃者と思われるグループは中国・海南のIPアドレスからログインし、サーバーを遠隔操作したり、被害者が感染したマルウェアとの通信を行ったりしていました。

- 教育、航空、化学、防衛、官公庁、海運、ハイテクなど、複数の地域で多岐にわたる業界への不正アクセスが明らかとなりました。ファイア・アイは、確認の取れた被害団体全てに通達を行っています。

- サーバーのファイルには、TEMP.Periscopeが使用する新規のマルウェア(DADBOD、EVILTECH)と、以前に確認されたマルウェア(AIRBREAK、EVILTECH、HOMEFRY、MURKYTOP、HTRAN、SCANBOX)が確認されています。

カンボジアの選挙団体への不正アクセス

C2Cサーバーのログを分析した結果、2018年7月に行われる総選挙に関連した、複数のカンボジア団体への不正アクセスが明らかになりました。さらに、ファイア・アイの分析した、別のスピア・フィッシング・メールからは、同じタイミングで行われた、カンボジア国内の政治的反対勢力への標的活動も明らかとなっています。

分析からは、カンボジアの以下の政府機関・個人に対する不正アクセスが明らかとなりました。

- 国家選挙委員会、内務省、外務国際協力省、カンボジア元老院、経済財政省

- カンボジア救国党の国会議員

- 人権や民主主義を主張し、現在の与党に批判的な言論を行っている、複数のカンボジア人

- 国外に在留するカンボジアの外交官2人

- カンボジア国内の複数の報道機関

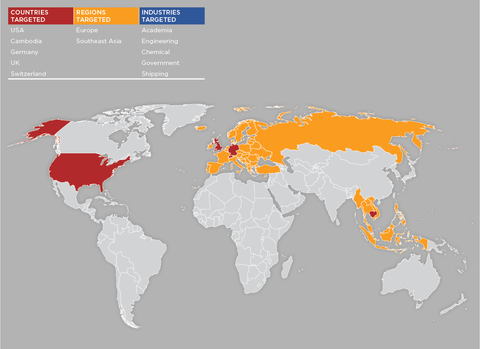

TEMP.Periscopeは、AIRBREAKマルウェアを添付したスピアフィッシュ攻撃を、カンボジア救国党(CNRP)で広報次長を務めるケム・モノビチア(Monovithya Kem)氏と、同党の党首で投獄中ケム・ソカ(Kem Sokha)氏の娘に対して行っています。おとりメールの送信元は、LICADHO(人権保護を目的とし、1992年に設立されたカンボジアの非政府組織(NGO))を装っていました。また、scsnewstoday[.]com がC2サーバーとして確認されています。

<図1:人権保護調査を装うおとりメール>

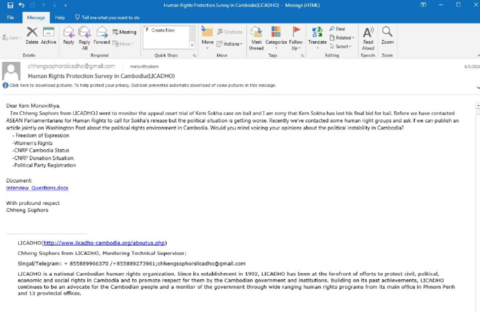

メール内のドキュメント「Interview Questions.docx」 (MD5:ba1e5b539c3ae21c756c48a8b5281b7e)は、同じ名前のAIRBREAKダウンローダーと関連付けられています。質問は、野党であるカンボジア救国党、人権、および選挙に関するものです。

<図2:メール内の質問表>

民間企業に対するオペレーションにも、同一のインフラストラクチャを使用

前述の悪意あるインフラストラクチャは、アジア、欧州、北米の民間企業にも使用されていました。これらの企業の所属する業界は、教育、航空、化学、海運、技術と多岐にわたります。こうした企業の多くは、TEMP.Periscopeのこれまでの海運業界や防衛業界を標的とした活動と合致しています。しかし、アジアで大規模なプレゼンスを誇る欧州の化学企業への不正アクセスも発見されており、アジアと結びつきのある企業を中心に、同グループが世界中の企業の脅威であることがうかがえます。

TEMP.Periscopeのマルウェア・スイート

3つのサーバーに格納されたマルウェア・インベントリを分析したところ、シグネチャベースのAIRBREAK、MURKYTOP、HOMEFRYなど、TEMP.Periscopeの従来型のペイロード・スイートも見られました。これに加えて、ファイア・アイの調査により、EVILTECHとDADBODという新たなツールが明らかとなりました。

| マルウェア | 機能 | 詳細情報 |

| EVILTECH | バックドア |

|

| DADBOD | 認証情報窃盗 |

|

<表1:TEMP.Periscopeの新種マルウェア・スイート>

ログデータによって、中国との結びつきがより強固に

ファイア・アイは2013年よりTEMP.Periscopeを追跡しており、中国政府のために活動していると思われる、複数の要因を発見しています。今回のキャンペーンにおけるサーバーと関連データの分析により、こうした結びつきはより強固なものとなっています。コントロールパネルのアクセスログ・データは、オペレーターが中国を拠点としており、中国語の言語設定でコンピュータを運用していることを示唆しています。

サーバーのログからは、被害者が感染したマルウェアとの通信を行うソフトウェアにログインするIPアドレスが発見されました。こうしたIPアドレスの1つ、112.66.188.28は、中国・海南のものです。その他のアドレスは仮想プライベート・サーバーのものですが、証拠・痕跡を検証した結果、ログインで使用されたコンピュータは、中国語の言語設定であったことが明らかとなっています。

今後の影響について

今回発見された活動により、TEMP.Periscopeについて、新たな洞察が得られています。ファイア・アイはこれまでも、同グループの海事分野への関心の高さを認識していましたが、今後は戦略的に重要と位置付けられる国の政治制度も標的になると予想されます。南シナ海における中国の役割について、カンボジアはこれまで、ASEAN(東南アジア諸国連合)といった国際フォーラムで、中国を支持するパートナー的立場を果たしてきました。英エコノミスト誌の「民主主義指数」では、カンボジアは「独裁政治体制」に分類される一方で、最近マレーシアでは大方の予想を覆す政権交代が起こっており、中国にとってはこれが、7月29日のカンボジア総選挙を注意深く監視するきっかけとなった可能性があります。

投票活動の促進という重要な役割を果たしていることを考えると、選挙委員会への標的活動はとりわけ大きな意味を持っています。単なる情報収集なのか、あるいは、より複雑なオペレーションの一環なのか、委員会が不正アクセスを受けた理由については、現時点では十分な判断材料が揃っていません。しかし、今回のインシデントは、世界の選挙プロセスに対して、国家規模の積極的な情報収集が行われた最新事例です。

TEMP.Periscopeは、船舶で使用されるエンジニアリングや化学関連のプログラムに従事する企業・団体を中心に、今後も各国政府、国際機関、民間企業を幅広く標的にすると予想されます。ファイア・アイでは、同グループが当面のあいだは、南シナ海とその地域で活動する組織にとって脅威であり続けると予測しています。