アタックサーフェス・マネージメントにクラウドの可視性を追加。攻撃対象領域のリスクを包括的に特定・対処する

外部攻撃対象領域、いわゆるアタックサーフェスは、DNS やドメインを超え、クラウドでホストされているリソースやアプリケーションに拡大しています。オンプレミスと 複数のクラウドでインフラを構築している組織にとって、所有するすべてのアセットを継続的、かつ一元的に可視化することは困難であり、セキュリティ チームは管理する環境ごとにコンソールを切り替えて攻撃対象領域を把握しなければなりません。

さらに、クラウドの導入が加速したことで、セキュリティ チームによるリスク評価が行われる前にアプリケーションがクラウド インスタンスに実装されてしまう状況も、この問題に拍車をかけています。実際に観測されている状況を見ても、攻撃者が最初の侵害で外部に面したアプリケーションを標的にしていることが示されています。防御を強化するために、セキュリティ チームはエコシステム全体に対する可視性を確立する必要があります。

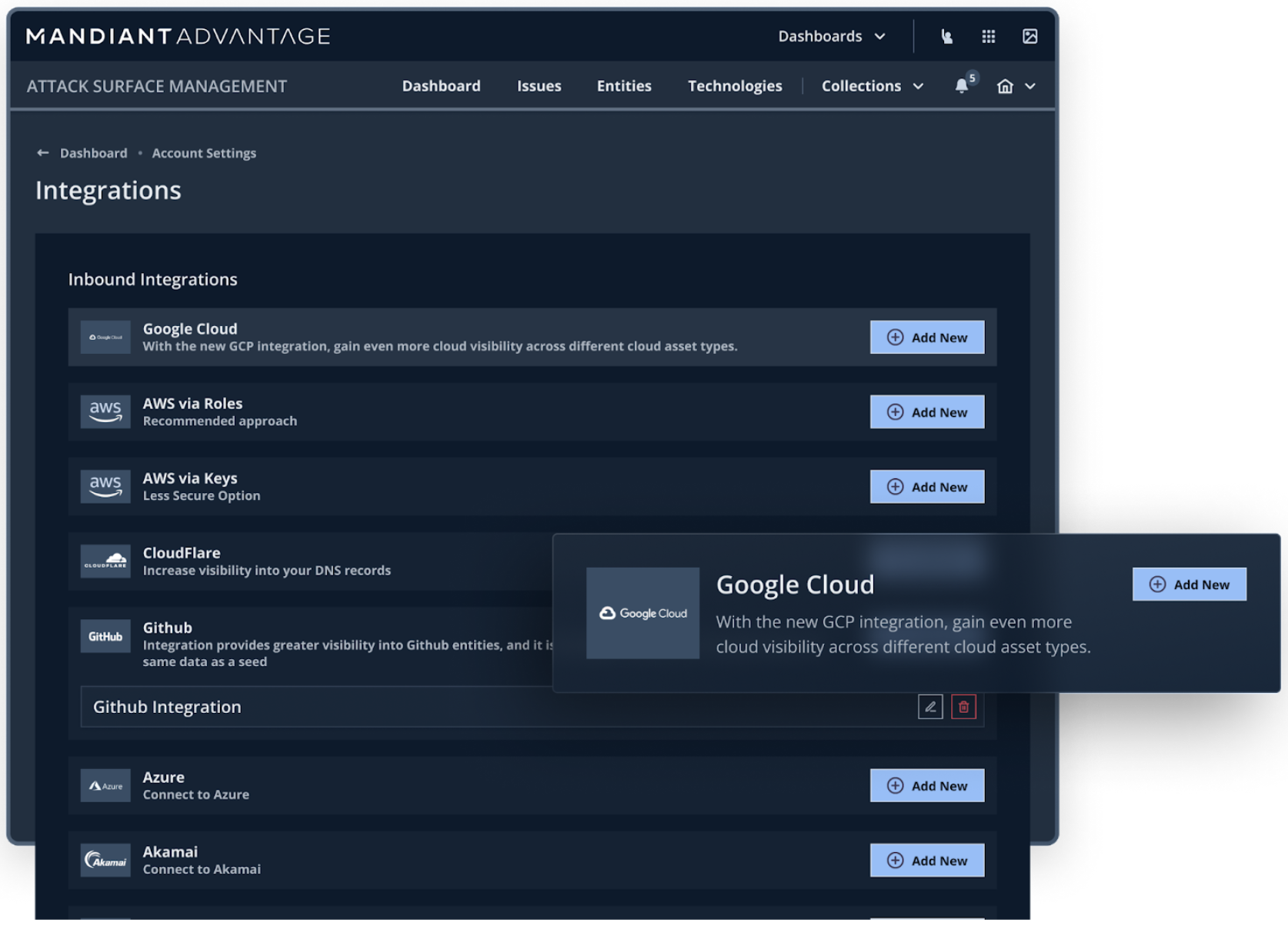

この度Mandiantは、Mandiant Attack Surface Management for Google Cloud を発表しました。これは、お客様がマルチ クラウド環境またはハイブリッド クラウド環境全体でアセットの可視化を可能にする最新のインテグレーションです。複数のクラウドプロバイダー、DNS、および外部に面した攻撃対象領域からアセットを自動的に検出するために使用することで、お客様はエコシステムをより深く理解し、最もリスクの高い脆弱性と不正公開の修復をより適切に優先度に基づいて行うための洞察を得ることができます。

アセット探索を自動化し、可視性を拡大

アタックサーフェス、すなわち攻撃対象領域のリスクに優先順位を付けを行う場合、最初のステップは、外部アセットインベントリのベースラインを確立して、エコシステム内のアセットがどこにあり、誰がそれらを所有しているかを把握することです。そこから、環境の変化や問題点の監視が容易になります。さまざまなクラウド、DNS プロバイダー、オンプレミスからのアセットの検出を自動化することができるため、セキュリティチームの貴重な時間を節約できます。

Mandiant Attack Surface Management は、API を使用して AWS、Azure、Akamai DNS Edge、Cloudflare、GoDaddy、GitHub、そして現在は Google Cloud からアセットを取得して、探索とインベントリを合理化し、外部攻撃対象領域を一元的に表示できるようにします。

外部公開アセットの統合ビューにより、セキュリティ チームは最も重要なときに重要な質問に答えることができるようになります。たとえば、Log4j のケースで考えてみましょう。組織の経営層のステークホルダーは、多くの場合「この最新の脆弱性による影響の範囲はどの程度なのか?」「それを修復するための計画はどうなっているのか?」といった質問への答えを求めています。このような場合、セキュリティチームはテクノロジーのインベントリをサクっと検索して、影響を受ける外部アセットを特定することができるのです。

脅威インテリジェンスとの連携で優先順位付けをインテリジェントに

Attack Surface Management は、資産に脆弱性、設定ミス、不正公開がないか能動的にチェックし、Mandiant Threat Intelligence で攻撃対象領域の調査結果に情報を付加して充実させた後、特定されたセキュリティ上の問題に深刻度を割り当てます。たとえば、静的なマーケティング リソースをホストするために使用されるインターネット アクセス可能なストレージ バケットのような Google Cloud アセットは、深刻度の低い問題が特定されるかもしれませんし、MySQL データベースが外部公開されていれば中程度の深刻度でアラートを受け取るかもしれません。どちらのシナリオでも、セキュリティチームは公開の事実を認識する必要があり、構成を検証または修正し、必要に応じてインシデント対応を開始する必要があります。

外部公開アセットに脅威インテリジェンス を重ね合わせることで、Attack Surface Management は 深刻度の割り当てにおいて、CVEエクスプロイトステータスとエクスプロイトコードの存在を考慮することができます。お客様は、特定のサイバーリスクの閾値と、セキュリティチームが処理できるセキュリティ問題の量に合わせて、セキュリティ問題の生成を設定することができます。

インサイトに基づいて行動する

セキュリティ上の問題について知ることは、戦いの半分にすぎません。 Mandiant は、攻撃対象領域からの洞察をセキュリティ運用ワークフローで活用することを強く推奨しています。インサイトを運用に組み込んで活用する方法には、さまざまな形態があります。 Attack Surface Management のお客様は、APIと各種インテグレーション機能を活用して、以下の業務を自動化することができます。

- 脆弱性管理ツール内でのアセットのスコープ拡大

- 外部公開に関するセキュリティ運用調査のコンテキスト化

- Splunk、ServiceNow、または Jira に基づくワークフロー内で外部のセキュリティ問題に優先順位付けをする

- 共有アセット、子会社、デジタル サプライヤーに関する情報に基づいてコンプライアンスリスク評価を更新する

マルチクラウドの攻撃対象領域を評価するには?

まずは、無償のトライアルから:Mandiant Attack Surface Management の概要とトライアルはこちら